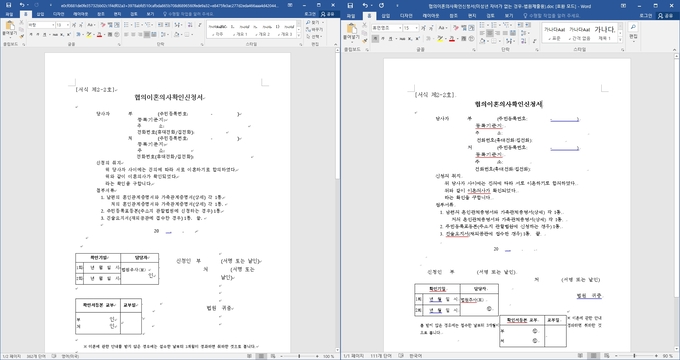

파일 확장명은 워드의 ‘.doc’이나 문서 구성은 아래아 한글 형식인 것이 특징

인터넷 보안업체 ESRC “북한 정찰총국이 배후”

북한이 배후에 있는 해커 집단이 불특정 다수에게 악성 코드가 포함된 공격 메일을 발송중인 것이 확인돼 주의가 요구된다.

지난 15일 인터넷 보안업체 이스트시큐리티 시큐리티대응센터(ESRC)는 “주로 피싱·스팸 메일이나 크랙 프로그램을 통해 유포됐던 ‘콰사르(Quasar) RAT’이 매크로가 포함된 워드 파일을 통해 유포된 정황이 포착돼 사용자들의 각별한 주의가 필요하다”고 당부했다.

콰사르 RAT은 공격자의 원격 접근이 가능하도록 허용하는 악성 코드다. 공격자는 콰사르 RAT을 통해 사용자 계정 및 사용자 환경 정보 수집, 원격 코드 실행 및 파일 업·다운로드 등 추가 악성 행위가 가능하다.

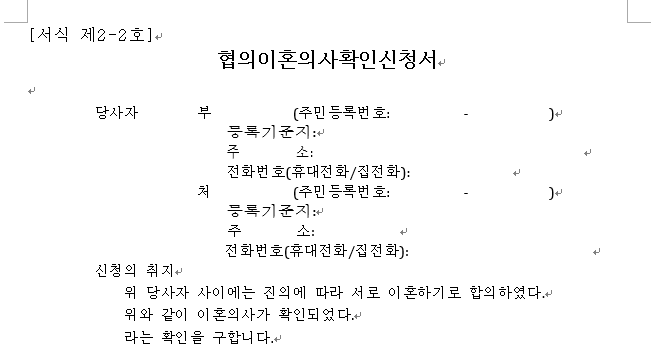

ESRC에 따르면 악성 메크로가 포함된 이번 공격 파일은 ‘협의 이혼 의사 확인 신청서’라는 제목의 워드 문서로 위장하고 있다.

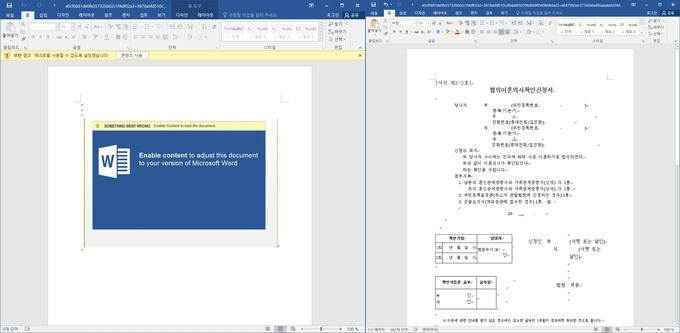

사용자가 파일을 열람하면 문서 내 상단의 ‘콘텐츠 사용’ 버튼 클릭을 유도한다.

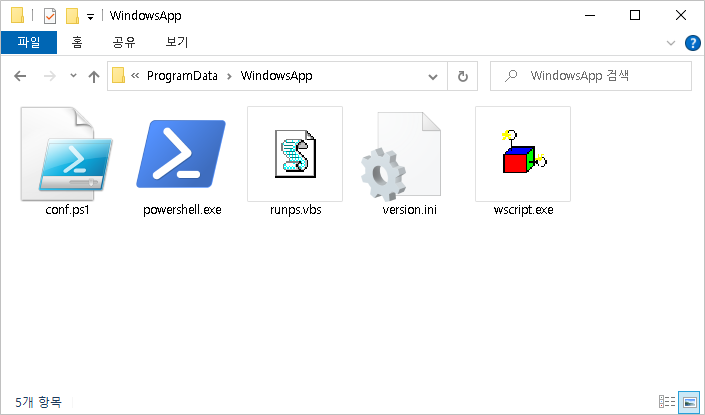

버튼을 누르면 본문 란에 협의이혼 의사 확인신청서 양식이 나타나지만, 워드 파일에 포함된 매크로가 자동 실행돼 공격자가 미리 설정해 놓은 악성 코드를 ‘version.ini’ 파일명으로 저장 및 실행해 ‘version.ini’, ‘runps.vbs’, ‘conf.ps1’ 등의 또다른 파일을 각각 생성 후 실행한다.

이후 ‘version.ini’은 공격자가 설정한 ‘c2’에 접속해 수 차례 추가 악성 파일을 다운로드한 뒤 최종적으로 콰사르RAT을 실행하게 된다.

ESRC에 따르면 이 공격은 북한이 배후에 있다.

업체 측은 “여러 지표들을 분석한 결과 이번 공격은 북한 정찰총국이 배후에 있는 APT 조직이 실행한 ‘스모크 스크린’(Smoke Screen) 공격 활동의 연장선에 있다”고 설명했다.

ESRC는 “이 공격 파일의 확장명은 워드 문서의 ‘.doc’으로 돼있지만, 실제 문서를 열람하면 아래아한글과 같이 구성돼있다”며 “공격자들이 법원 전자민원센터에서 제공되는 한글 파일(.hwp)을 워드 파일(.doc)로 저장해 이번 공격 파일로 위장 및 사용했음을 추측할 수 있다”고 지적했다.

ESRC는 “의심스러운 파일들의 실행을 지양하며 백신 설치를 통해 안전한 PC 환경을 구축해야 한다”고 강조했다.

북한의 정보기관이자 대외 무력 행사를 담당하는 정찰총국은 공작원의 양성 및 침투, 정보 수집, 요인 암살, 납치, 테러 등의 공작을 벌이는 집단이다.

[ⓒ 세계일보 & Segye.com, 무단전재 및 재배포 금지]

![[설왕설래] LED 쥐불놀이](http://img.segye.com/content/image/2025/02/11/128/20250211518398.jpg

)

![[데스크의 눈] 파면 아니면 복귀, 받아들일 수 있을까](http://img.segye.com/content/image/2022/04/06/128/20220406518006.jpg

)

![[오늘의시선] 자원 탐사는 계속되어야 한다](http://img.segye.com/content/image/2025/02/11/128/20250211514291.jpg

)

![[안보윤의어느날] 한밤의 산책](http://img.segye.com/content/image/2024/11/13/128/20241113500113.jpg

)